Хаслить, или хэшировать, является процессом преобразования информации в непонятные и невоспроизводимые строки символов — хэши. В настоящее время хэширование является одним из важных методов для обеспечения безопасности данных в интернете. Оно широко применяется в различных сферах, включая защиту паролей пользователей, формирование цифровых подписей и проверку целостности данных. Процесс хеширования основан на алгоритмах, которые преобразуют информацию в уникальный хэш-код фиксированной длины. Одно из главных свойств хэша — невозможность обратного преобразования, то есть невозможность получить исходную информацию из хэш-кода. Это делает хэширование надежным инструментом для обеспечения конфиденциальности и защиты данных.

Что такое хэширование и как это работает?

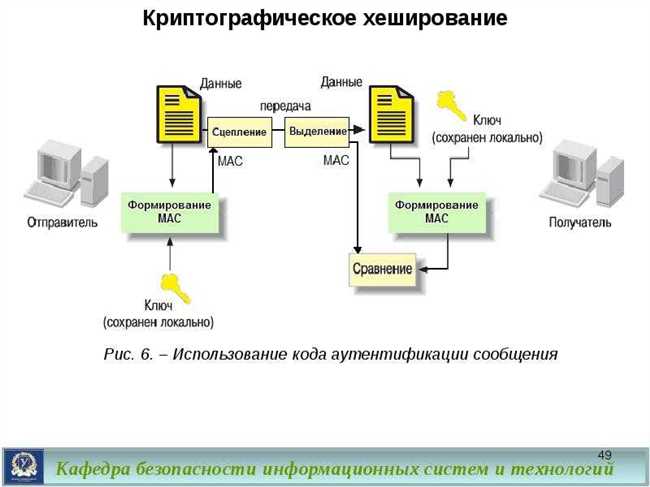

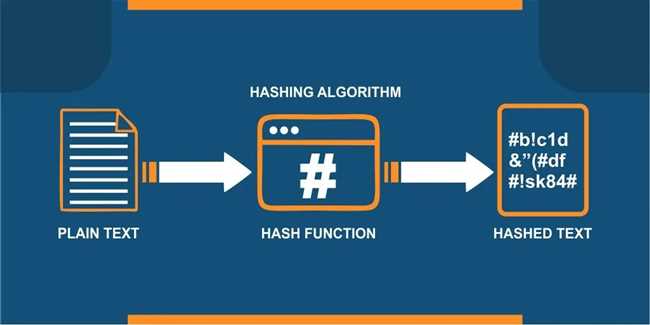

Процесс хэширования включает в себя передачу данных через хэш-функцию, которая выполняет определенные операции над входными данными и генерирует хэш-значение. Хэш-функции спроектированы таким образом, чтобы обеспечивать высокий уровень уникальности для каждого входного значения. Даже небольшое изменение во входных данных приведет к значительному изменению хэш-значения. Это делает хэширование надежным инструментом для проверки целостности данных.

Хэширование используется для множества задач, включая:

- Проверка целостности данных: Хэш-значение может быть использовано для проверки, были ли изменены данные или файлы с момента их создания. Если хэш-значение файла не соответствует сохраненному хэшу, это указывает на возможную модификацию данных.

- Хранение паролей: Присваивание хэша паролю позволяет сохранять пользовательские пароли без их фактического хранения. При аутентификации пользователей система проверяет соответствие хэш-значения введенного пароля хэшу, хранящемуся в базе данных.

- Шифрование данных: Хэширование может использоваться в качестве основы для шифрования данных. Это может включать добавление секретного ключа или соли к входным данным перед хэшированием, чтобы сделать процесс более безопасным.

- Поиск в базе данных: Хэширование может быть использовано для оптимизации процесса поиска в базе данных. Хэш-значение данных можно использовать в качестве индекса для быстрого поиска.

Хэширование имеет много применений в безопасности информации и информационных технологиях. Это не только обеспечивает целостность данных, но также помогает защитить информацию от несанкционированного доступа. Хэширование является неотъемлемой составляющей современных систем безопасности и упрощает множество задач, связанных с обработкой и защитой данных.

Определение хэширования

Важно понимать, что процесс хэширования является односторонним. Это означает, что из хэш-значения невозможно получить исходные данные. Кроме того, разные входные данные могут иметь одинаковое хэш-значение, что называется коллизией. Хэш-функции стремятся минимизировать возникновение коллизий, чтобы обеспечить уникальность хэш-значений.

Хэширование широко применяется в различных областях, включая безопасность, хранение паролей, проверку целостности данных и создание цифровых подписей. Хэш-функции также используются в блокчейн-технологии, чтобы обеспечить надежность и безопасность информации.

Принцип работы хеширования

Основная идея хеширования заключается в том, что при вводе одних и тех же исходных данных всегда будет получаться один и тот же хэш-код. Однако, даже небольшое изменение в исходных данных приведет к полностью различному хэш-коду. Это делает хэширование надежным способом обнаружения даже незначительных изменений в данных.

Для работы алгоритма хеширования используется специальный хэш-функция, которая принимает на вход исходные данные и вычисляет уникальный хэш-код. Хэш-функции могут быть различными и варьироваться по сложности и надежности. Однако, все хэш-функции должны соответствовать нескольким основным принципам.

1) Детерминированность: Хэш-функция всегда должна возвращать одинаковый хэш-код для одних и тех же исходных данных. Это позволяет легко сравнивать хэш-коды и обнаруживать изменения.

2) Равномерное распределение: Хэш-функция должна равномерно распределять значения хэш-кода по всему диапазону возможных значений. Это помогает снизить вероятность коллизий — ситуаций, когда различные наборы данных приводят к одному и тому же хэш-коду.

3) Неразрывность: Даже небольшое изменение в исходных данных должно приводить к полностью различным хэш-кодам. Это обеспечивает надежность и безопасность хэширования, так как невозможно восстановить исходные данные только по хэш-коду.

4) Быстрота вычислений: Хэш-функции должны быть эффективными и быстрыми в вычислениях, чтобы обрабатывать большие объемы данных с высокой скоростью.

Хэширование широко используется в различных областях, включая защиту паролей, проверку целостности данных, поиск и сопоставление изображений, уникальные идентификаторы и т. д. Оно является одним из основных инструментов для обеспечения безопасности и целостности информации.

В итоге, основной принцип работы хеширования заключается в преобразовании исходных данных в уникальный хэш-код, который служит для проверки целостности данных и сравнения между разными наборами данных. Это помогает обнаруживать изменения и подделки, а также обеспечивает безопасность и надежность хранения и передачи информации.

Применение хеширования в различных областях

Применение хеширования в криптографии:

Хеширование является важной частью криптографии и обеспечивает безопасность передачи данных. Когда данные хэшируются, получается неподделываемый отпечаток, который можно использовать для проверки целостности информации. В криптографических алгоритмах возможно использование различных хеш-функций, таких как MD5, SHA-1 и SHA-256, для обеспечения безопасности хранения паролей, проверки подлинности и цифровой подписи.

Применение хеширования в базах данных:

Хеширование широко используется в базах данных для оптимизации поиска и сравнения данных. Хеш-таблицы — одна из самых распространенных структур данных, которые основаны на хеш-функциях. Они позволяют быстро находить и сопоставлять данные в больших объемах информации. Например, хеширование может быть использовано для индексирования и поиска информации в сетевых базах данных или для сжатия данных.

Применение хеширования в цифровом маркетинге:

Хеширование также может быть весьма полезным инструментом в цифровом маркетинге. Например, при работе с email-маркетингом, можно хешировать email-адреса клиентов, чтобы обеспечить их безопасность и защитить от несанкционированного доступа. Также хеширование может использоваться для анализа данных и определения тенденций в поведении клиентов, что помогает в создании более эффективных маркетинговых стратегий.

Применение хеширования в блокчейне:

Хеширование является важной частью технологии блокчейн. Каждый блок в цепочке блокчейна имеет свое уникальное хеш-значение, которое связывает его с предыдущими блоками и обеспечивает неподдающуюся изменению целостность записей. Таким образом, хеширование гарантирует безопасность и надежность хранения данных в блокчейне.

Преимущества и недостатки хэширования

Преимущества хэширования

- Быстрый доступ к данным: Хэширование позволяет быстро и эффективно обрабатывать и хранить большие объемы данных. Хешированные данные могут быть быстро найдены и извлечены, что полезно при работе с большими базами данных или при поиске информации.

- Безопасность: Различные алгоритмы хэширования используются для обеспечения безопасности данных. Хеш-коды могут быть использованы для проверки целостности данных, а также для проверки подлинности и шифрования информации.

- Удобство: Хэширование позволяет быстро проверять, содержит ли набор данных конкретное значение или нет. Это полезно, например, при проверке наличия элемента в списке или при поиске дубликатов в базе данных.

- Малый размер хранилища: Хеш-коды обычно имеют фиксированную длину, поэтому они занимают мало места. Это делает хэширование экономически эффективным способом хранения данных.

Недостатки хэширования

- Коллизии: Хэш-коды не всегда уникальны, и может возникнуть ситуация, когда двум разным наборам данных соответствует один и тот же хеш. Это называется коллизией. В некоторых алгоритмах хэширования вероятность возникновения коллизии может быть невысокой, но всегда существует.

- Необратимость: Одно из основных свойств хэширования — необратимость. Хеш-код нельзя просто преобразовать обратно в исходные данные. Это может быть проблемой, если вам нужно восстановить исходную информацию из хеша.

- Уязвимость к атакам: Некоторые алгоритмы хэширования могут быть взломаны или подвержены другим видам атак. Например, атаки грубой силы или предлагающие специфически созданные данные, могут обойти некоторые алгоритмы хэширования.

В целом, хэширование – это мощный инструмент, который может быть использован для обработки и защиты данных. Однако, важно учитывать преимущества и недостатки этого процесса, чтобы правильно применять его в соответствующих ситуациях.

Важные сведения о безопасности хэширования

Во-первых, выбор правильной хэш-функции очень важен. Надежные хэш-функции должны быть устойчивы к коллизиям — ситуациям, когда двум разным входным данным соответствует одинаковый хэш. Такие коллизии могут позволить злоумышленникам подменить настоящие данные другими и попытаться обмануть систему. Поэтому необходимо выбирать известные хэш-функции с хорошими показателями устойчивости к коллизиям, такие как SHA-256 или bcrypt.

Во-вторых, хэширование должно быть стойким к взлому. Современные компьютеры очень мощны и способны перебрать миллионы хэшей в секунду. Поэтому нет смысла использовать слабые хэш-функции, которые могут быть легко взломаны. Вместо этого, рекомендуется использовать алгоритмы с большой длиной хэша и хорошей устойчивостью к атакам, например, SHA-3 или bcrypt.

В-третьих, важно использовать правильные алгоритмы соли и итерации при хэшировании паролей. Соль — это случайно сгенерированная последовательность символов, которая добавляется к паролю перед хэшированием. Это позволяет защитить пароли от атак по словарю и предотвратить возможность использования радужных таблиц. Итерация — это количество повторений хэш-функции, которое также повышает уровень защиты паролей. Правильная соль и оптимальное число итераций могут существенно усложнить задачу злоумышленникам при попытках взлома паролей.

В целом, хэширование является важным инструментом в области информационной безопасности, но его правильное использование требует внимания к нюансам и выбору подходящих алгоритмов. Соблюдение рекомендаций и использование надежных хэш-функций, соли и итераций поможет гарантировать безопасность ваших данных.